Ein interessantes Tool für die SMS Verschlüsselung ist TextSecure vom Unternehmen WhisperSystems. Das Tool ist Open Source und lässt sich aus den Git-Sourcen kompilieren. Es lässt sich vollständig als Ersatz für den Android SMS Client nutzen und kann sowohl verschlüsselte als auch nicht-verschlüsselte SMS versenden und empfangen.

Eigene Erfahrungen mit TextSecure

Ich verwende das Tool schon eine ganze Weile, einige meiner Freunde inzwischen auch. Jemanden von der Nutzung zu überzeugen ist deutlich einfacher als bei anderen Tools zur sicheren Kommunikation, denn es ist keine weitere "zusätzliche App" die ein User installieren muss, sondern ein Ersatz für den Android SMS Client. Hin und wieder gibt es an der ein oder anderen Stelle noch einige Bugs, aber es werden mit jedem Release weniger. Eine gute Übersicht über das verwendete Protokoll findet sich hier. Die Verschlüsselung basiert auf einer Elliptic Curve Cryptography (ECC).

Beim Einsatz muss berücksichtigt werden, dass eine Verschlüsselung von SMS Kurznachrichten mit TextSecure naturgemäß keinen Schutz der Metadaten bieten kann. Der Provider erfährt auch durch den Einsatz von TextSecure wer wann mit wem Nachrichten ausgetauscht hat. Für eine Anonymisierung ist TextSecure weder programmiert, noch nutzbar. Aber Schutz vor neugierigen Blicken oder automatisierten Analysen bietet es alle Mal.

Bezugsquellen von TextSecure

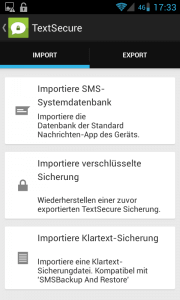

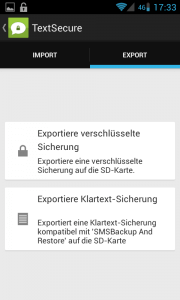

Das Tool gibt es kostenlos im Google Play Store. Die App kann und sollte als Standards SMS / MMS Client verwendet werden, den originalen SMS Client habe ich über die App-Einstellungen von Android bei mir deaktiviert. Bevor eine verschlüsselte SMS Kommunikation statt finden kann, muss mit dem jeweiligen Nutzer eine verschlüsselte Sitzung aufgebaut werden - den erfolgreichen Abschluss und die verschlüsselten Nachrichten können leicht an dem Schloss neben den Nachrichten erkannt werden.

Ein ebenfalls interessantes Tool ist die App RedPhone, vom selben Hersteller WhisperSystems. Die App ermöglicht die Verschlüsselung von Telefongesprächen, welche durch das Tool über die Internetleitung des Handys realisiert werden.

Bildnachweis:

- Beitragsbild: © Sikov - Fotolia.com