Heute möchte ich in meinem IT Security Blog mit einigen Grundlagen, rund um die Themen Internet, Netzwerke, Ports und Protokolle beginnen. In den letzten Jahren habe ich während meiner Arbeit sowohl im IT-Support, als auch im Rahmen meiner Tätigkeit als Netzwerkadministrator, immer wieder die gleichen Sätze gehört:

- "Mein PC ist sicher, ich verwende doch das Antivirenprogramm ABC und die Firewall XYZ."

- "Mir kann nichts passieren, warum sollte irgendjemand etwas von mir wollen?"

- "Mein Bekannter hat mir meinen PC vor einigen Jahren eingerichtet, der ist sicher."

Auf der anderen Seite ist die Anzahl der Personen, die sich überhaupt nicht für die Sicherheit ihrer Daten interessieren, erschreckend hoch. Ich habe in den letzten Jahren immer wieder festgestellt, dass es den meisten Personen, unabhängig des Alters, an einem "Grundwissen" rund um Computer, deren Funktionsweisen und Risiken fehlt. Erstaunlicherweise ist das Wissen der "Digital Natives", also derjenigen, die mit dem Internet groß geworden sind, im Bereich der Sicherheit ebenfalls eher gering.

Funktionsweise des Netzwerks "Internet"

Bevor wir uns näher mit dem Thema IT-Sicherheit beschäftigen, einige Grundlagen dazu, wie das Internet funktioniert und wo mögliche Schwachstellen im Rahmen der digitalen Nutzung liegen könnten.

Ich möchte die Nutzung anhand eines sehr einfachen Beispiels erklären:

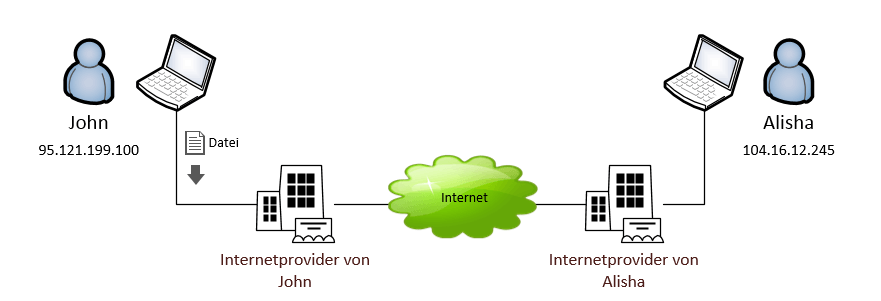

John, aktuell in Berlin, möchte seiner Freundin Alisha, gerade in München im Urlaub, über sein Notebook eine Datei zukommen lassen.

Dieses einfache Beispiel ist für den Anfang vollkommen ausreichend.

Zur Erläuterung würde ich die Datei im Folgenden gerne mit einem Paket gleichsetzen. Wenn John mit der Post ein Paket an Alisha schicken möchte, benötigt er dafür die Anschrift von Alisha. Im Internet gibt es, vereinfacht gesagt, für jedes angeschlossene Gerät eine weltweit einmalige Anschrift: Die so genannte IP Adresse. Eine IP(v4) Adresse besteht aus 4 Blöcken. Jeder Block kann eine Zahl zwischen 0 und 255 enthalten. Ein Beispiel für eine (IPv4) IP-Adresse wäre z.B. 192.168.0.1. Würde John die IP-Adresse von Alisha kennen, könnte er, theoretisch, direkt Daten an Sie senden.

Damit die IP-Adresse wirklich weltweit einmalig ist, bekommt John diese von seinem Internetprovider (z.B. die Deutsche Telekom, o2, Vodafone, ...) zugewiesen, sobald er sich mit dem Internet verbindet. Eine IP-Adresse ist (für Privatkunden) meist nicht statisch, sondern ändert sich bei jeder Einwahl ins Internet. Der Internetanbieter vergibt die IP-Adresse aus einem IP-Adressblock, den er von der Organisation "Réseaux IP Européens Network Coordination Centre", kurz RIPE, zugewiesen bekommen hat (und diese wiederum von einer US-Organisation, der IANA).

Wir halten fest: Eine IP-Adresse identifiziert einen Netzwerkteilnehmer, im Normalfall, weltweit einmalig. Ausnahmen gibt es beispielsweise bei mobilen Internetzugängen.

Stellen wir uns nun vor, dass Alisha in einem Einfamilienhaus wohnt. Alisha ist Eigentümerin von drei Unternehmen, deshalb benötigt sie vor Ihrem Haus mehrere Briefkästen: Einen für Ihre private Post, einen weiteren für jedes ihrer drei Unternehmen. So kommt Alisha nicht durcheinander und weiß sofort, welcher Brief für welchen Empfänger bestimmt ist.

Unverzichtbar für Netzwerke: Ports

Im Bereich der Netzwerke gibt es etwas äquivalentes: Ports. Jedes Internetgerät hat 65536 davon. Hinter einem Port können Services angeboten werden: Beispielsweise ein Service, der Webseiten bereitstellt, ein Service, der E-Mails empfangen kann oder ein Service, der Dateien verarbeiten kann. Damit John im Beispiel weiß, zu welchem Port er seine Datei zu Alisha schicken muss, gibt es verschiedene, von der IANA standardisierte Ports (0-1023). Neben den standardisierten Ports gibt es noch registrierte Ports (1024–49151), die uns an dieser Stelle aber erst Mal nicht weiter interessieren. Eine gute, wenn auch unvollständige, Liste der gängigen Ports gibt es auf der Wikipedia Seite: Liste der standardisierten Ports.

Möchte John Alisha beispielsweise eine E-Mail senden, müsste er diese an die IP Adresse 104.16.12.245 an den Port 25 schicken. Der Port 25 ist der gängige Port für die E-Mail-Übermittlung.

Oftmals hört man, das ein Port "offen" oder "geschlossen" sein kann. Ein "offener" Port ist nichts anderes als ein Port, an dem aktuell ein Service angeboten wird. Wird kein Service angeboten, ist der Port geschlossen.

Wir halten fest: Hinter einem Port steckt ein Service der von dem IT-Gerät angeboten wird.

Zum Schluss bleibt noch das Wort "Protokoll" zu klären: Ein Protokoll ist eine Vereinbarung, in welcher Form, mit welcher Syntax und nach welchen Regeln ein Kommunikationsvorgang stattfindet. Bekannte Protokolle sind beispielsweise HTTP (wird verwendet, um Webseiten von einem Webanbieter abzurufen) oder IRC (ein bekanntes Chat-Protokoll).

Bildnachweis:

- Beitragsbild: © peshkova - Fotolia.com