Dieser Beitrag bietet einen Überblick über die Funktionsweise einer Firewall und deren Sinn oder Unsinn. In meinem Freundeskreis höre ich oftmals folgende Aussagen:

- "Eine Firewall schützt mich vor Hakerangriffen und Viren."

- "Meine Firewall wehrt ständig Portscans ab, ich bin sicher."

- "Durch meine Firewall kann ich bestimmen, welche Anwendungen Zugriff auf das Internet haben"

Hierbei ist einiges Wahres dabei, aber auch viel gefährliches Halbwissen. Generell sollte im Hintergrund behalten werden, dass der IT-Security-Sektor ein Milliardenmarkt ist und viele Unternehmen ein Interesse an einer "anhaltenden" oder "steigenden IT-Gefahrenlage" haben. Viele Softwareprodukte fluten den Nutzer mit Meldungen von erfolgreich abgewehrten Gefahren, um ihm ein Gefühl der subjektiven Sicherheit zu vermitteln. Nutzer, die sich erfolgreich von einer Gefahr beschützt gefühlt haben, empfehlen auch gerne mal ein Produkt weiter...

Grundlegendes: Vor was schützt eigentlich eine Firewall?

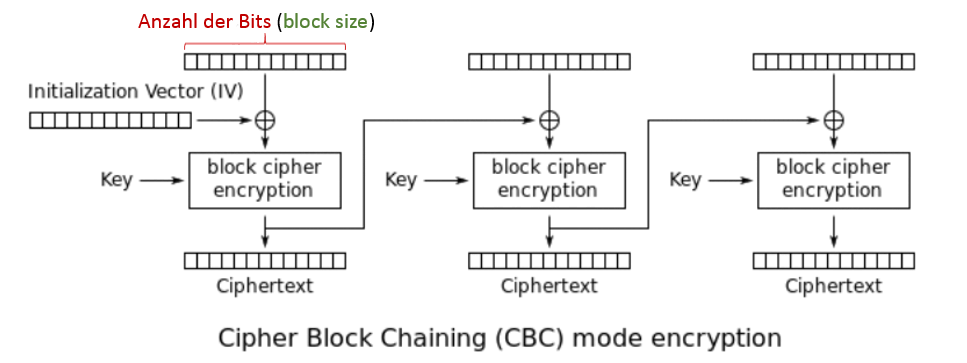

Im Artikel Netzwerkgrundlagen habe ich bereits kurz erläutert, wie die Kommunikation in einem Netzwerk funktioniert: IT-Geräte rufen im Internet Services auf, die von einem entfernten PC hinter einer IP und einem Port angeboten werden. Beim Anschauen dieser Webseite wurde beispielsweise mit Hilfe des Browsers eine Verbindung zur IP Adresse hinter der Domain itsecblog.de zu Port 443 (https) aufgebaut. Die meisten Desktop Firewalls sind Paketfilter mit einer so genannten Stateful Packet Inspection. Der Begriff klingt erst einmal "wichtig", beschreibt jedoch nichts anderes als eine Technik, die Datenpakete einer bestimmten Sitzung zuordnet. Ein Beispiel:

Der User "Müller" öffnet den Blog, er stellt also eine Verbindung von seinem PC mit dem Webserver dieses Blogs her. Ein Stateful Packet Inspection Filter ist nun in der Lage, alle Pakete zu identifizieren und zuzulassen, die im Rahmen des Datenaustausches zwischen dem Browser des Clients "Müller" und dem Webserver versendet werden.

Viele Firewalls bietet die Möglichkeit, den Zugriff auf bestimmte IP-Adressen bzw. Ports und Protokolle zu verhindern (bzw. erschweren).

Eine Firewall schützt vor Angriffen gegen den Client... oder?

Ein weit verbreiteter Irrtum - eine Firewall schützt nicht gegen Gefahren, die beim Surfen im Internet, dem Lesen von E-Mails oder der Verwendung anderer Anwendungen auftreten. Es ist unmöglich, beispielsweise den Browser oder das E-Mail Programm direkt über eine Internetverbindung anzugreifen. Weder ein Browser, noch ein E-Mailprogramm bieten im Internet einen Service an, mit dem ein Angreifer sich verbinden könnte. Bei Nicht-Serverdiensten wie dem Browser oder den Großteil aller Anwendungen ist eine Firewall vollkommen nutzlos. Angriffe finden grundsätzlich über die Inhaltsebene statt. Firewalls mit einem Funktionsumfang, die so etwas verhindern könnten, sind keine Firewalls mehr, sondern beispielsweise inhaltsbezogene Proxys. Mit einer Firewall im klassischen Sinne hat dies nichts mehr zu tun. Ein reines, korrekt konfigurierte Clientsystem hat keine offenen Ports. Wofür auch? Welche Aufgaben sollte eine Firewall in so einer Konfiguration übernehmen? Ein Port ohne Service dahinter ist geschlossen. Soll ein Service angeboten werden, muss die Firewall an diesem Port den Traffic durchlassen.

In dieser Konfiguration stellt eine Firewall eher eine Sicherheitslücke als ein Sicherheitsgewinn dar: Eine Firewall ist eine weitere Softwarekomponente, die Sicherheitslücken enthalten könnte und angegriffen werden kann. Einen Zweck erfüllt sie hierbei nicht. Das Betriebssystem Ubuntu hat im Auslieferungszustand die integrierte Firewall beispielsweise komplett deaktiviert. Je mehr Software an einem Kommunikationsprozess beteiligt ist, desto höher die Chancen für einen Angreifer, eine Schwachstelle zu finden!

Die Funktionsweise und Sinnhaftigkeit einer Firewall weiterlesen →